Szerző:

Gregory Harris

A Teremtés Dátuma:

11 Április 2021

Frissítés Dátuma:

1 Július 2024

Tartalom

- Lépések

- 3. módszer: SQL -befecskendezés

- 2. módszer a 3 -ból: A root jelszó feltörése

- 3. módszer 3 -ból: Adatbázis hibák

- Tippek

- Figyelmeztetések

Annak érdekében, hogy megvédje adatbázisát a hackerektől, hackerként kell gondolkodnia. Ha hacker lenne, milyen információkat keresne? Hogyan kapná meg? Sokféle adatbázis létezik, és sokféleképpen lehet feltörni őket. A hackerek gyakran megpróbálják feltörni a root jelszót, vagy kihasználni. Ha ismeri az SQL utasításokat és az alapvető adatbázis -fogalmakat, próbálja meg feltörni az egyiket.

Lépések

3. módszer: SQL -befecskendezés

1 Ellenőrizze, hogy vannak -e biztonsági rések az adatbázisban. Ehhez a módszerhez meg kell értenie az adatbázis -kezelőket. Indítsa el a böngészőt, és nyissa meg az adatbázis bejelentkezési oldalának felületét. Ezután írja be a „(egy idézet) szót a felhasználónév mezőbe. Kattintson a Bejelentkezés gombra. Ha az "SQL kivétel: Az idézett karakterlánc nem helyesen befejezve" vagy az "Érvénytelen karakter" hibaüzenetet kapja, az adatbázis sebezhető az SQL befecskendezéssel szemben.

1 Ellenőrizze, hogy vannak -e biztonsági rések az adatbázisban. Ehhez a módszerhez meg kell értenie az adatbázis -kezelőket. Indítsa el a böngészőt, és nyissa meg az adatbázis bejelentkezési oldalának felületét. Ezután írja be a „(egy idézet) szót a felhasználónév mezőbe. Kattintson a Bejelentkezés gombra. Ha az "SQL kivétel: Az idézett karakterlánc nem helyesen befejezve" vagy az "Érvénytelen karakter" hibaüzenetet kapja, az adatbázis sebezhető az SQL befecskendezéssel szemben.  2 Keresse meg az oszlopok számát. Menjen vissza az adatbázis bejelentkezési oldalára (vagy bármely más címre, amely "id =" vagy "catid =" végződésű), és kattintson a címsorra. Nyomja meg a szóközt a cím után, és írja be a sorrendet 1 -gyel, majd nyomja meg a gombot Enter... Növelje a számot 2 -re, és nyomja meg a gombot Enter... Növelje a sorrendet, amíg a hiba meg nem jelenik. A hibásan írt szám előtt megadott szám lesz az oszlopok tényleges száma.

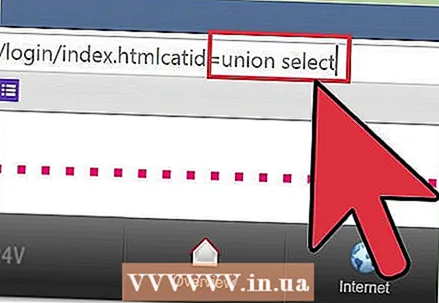

2 Keresse meg az oszlopok számát. Menjen vissza az adatbázis bejelentkezési oldalára (vagy bármely más címre, amely "id =" vagy "catid =" végződésű), és kattintson a címsorra. Nyomja meg a szóközt a cím után, és írja be a sorrendet 1 -gyel, majd nyomja meg a gombot Enter... Növelje a számot 2 -re, és nyomja meg a gombot Enter... Növelje a sorrendet, amíg a hiba meg nem jelenik. A hibásan írt szám előtt megadott szám lesz az oszlopok tényleges száma.  3 Tudja meg, mely bejegyzések fogadják el a keresési lekérdezéseket. Keresse meg a címsort, és módosítsa a cím végét catid = 1 vagy id = 1 értékről catid = -1 vagy id = -1 értékre. Nyomja meg a szóközt, és írja be a union parancsot, válassza az 1,2,3,4,5,6 -t (ha 6 oszlop van).A számnak legfeljebb az oszlopok számának kell lennie, minden számjegyet vesszővel kell elválasztani. Kattintson Enter és látni fogja a lekérdezéseket elfogadó összes oszlop számát.

3 Tudja meg, mely bejegyzések fogadják el a keresési lekérdezéseket. Keresse meg a címsort, és módosítsa a cím végét catid = 1 vagy id = 1 értékről catid = -1 vagy id = -1 értékre. Nyomja meg a szóközt, és írja be a union parancsot, válassza az 1,2,3,4,5,6 -t (ha 6 oszlop van).A számnak legfeljebb az oszlopok számának kell lennie, minden számjegyet vesszővel kell elválasztani. Kattintson Enter és látni fogja a lekérdezéseket elfogadó összes oszlop számát.  4 Írja be az SQL utasításokat az oszlopba. Például, ha szeretné megtudni az aktuális felhasználó nevét, és be szeretné ágyazni a kódot a 2. oszlopba, töröljön mindent az id = 1 után a címsorból, és nyomja meg a szóközt. Ezután írja be a union select 1, concat (user ()), 3,4,5,6-- parancsot. Kattintson Enter és a képernyőn megjelenik az aktuális adatbázis felhasználó neve. Adjon meg különböző SQL utasításokat a különböző információk megjelenítéséhez, például a feltörhető felhasználónevek és jelszavak listáját.

4 Írja be az SQL utasításokat az oszlopba. Például, ha szeretné megtudni az aktuális felhasználó nevét, és be szeretné ágyazni a kódot a 2. oszlopba, töröljön mindent az id = 1 után a címsorból, és nyomja meg a szóközt. Ezután írja be a union select 1, concat (user ()), 3,4,5,6-- parancsot. Kattintson Enter és a képernyőn megjelenik az aktuális adatbázis felhasználó neve. Adjon meg különböző SQL utasításokat a különböző információk megjelenítéséhez, például a feltörhető felhasználónevek és jelszavak listáját.

2. módszer a 3 -ból: A root jelszó feltörése

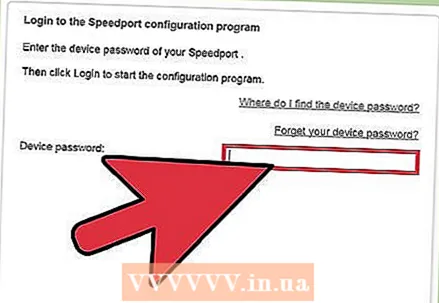

1 Próbáljon meg alapfelhasználóként bejelentkezni az alapértelmezett jelszóval. Egyes adatbázisok nem rendelkeznek alapértelmezett superuser (admin) jelszóval, ezért próbáljon üres jelszóval bejelentkezni. Más adatbázisok rendelkeznek alapértelmezett jelszóval, amely könnyen megtalálható a műszaki támogatási fórumon.

1 Próbáljon meg alapfelhasználóként bejelentkezni az alapértelmezett jelszóval. Egyes adatbázisok nem rendelkeznek alapértelmezett superuser (admin) jelszóval, ezért próbáljon üres jelszóval bejelentkezni. Más adatbázisok rendelkeznek alapértelmezett jelszóval, amely könnyen megtalálható a műszaki támogatási fórumon.  2 Próbálja ki a gyakori jelszavakat. Ha az adminisztrátor jelszóval védte a fiókot (ami nagyon valószínű), próbálja meg használni a közös felhasználónév és jelszó kombinációt. Néhány hacker nyilvánosan közzéteszi a feltört jelszavak listáját, és speciális feltörő programokat használ. Próbálja ki a felhasználónév és a jelszó különböző kombinációit.

2 Próbálja ki a gyakori jelszavakat. Ha az adminisztrátor jelszóval védte a fiókot (ami nagyon valószínű), próbálja meg használni a közös felhasználónév és jelszó kombinációt. Néhány hacker nyilvánosan közzéteszi a feltört jelszavak listáját, és speciális feltörő programokat használ. Próbálja ki a felhasználónév és a jelszó különböző kombinációit. - A jelszógyűjteményét ezen a megbízható webhelyen találja: https://github.com/danielmiessler/SecLists/tree/master/Passwords.

- A jelszavak kézi bevitele nagyon sokáig tarthat, de mindenesetre próbáljon szerencsét, és csak ezután térjen át a nehéz tüzérségre.

3 Használjon jelszó feltörő programot. Használjon különféle programokat, és próbálja meg feltörni jelszavát több ezer szó, valamint betűk, számok és szimbólumok kombinációjának megadásával.

3 Használjon jelszó feltörő programot. Használjon különféle programokat, és próbálja meg feltörni jelszavát több ezer szó, valamint betűk, számok és szimbólumok kombinációjának megadásával. - Népszerű jelszó feltörő programok: DBPwAudit (Oracle, MySQL, MS-SQL és DB2) és Access Passview (MS Access). Segítségükkel sok adatbázis jelszavát feltörheti. Találhat egy jailbreak programot is, amelyet kifejezetten a Google adatbázisához terveztek. Például írja be az oracle db hack programot a keresőmezőbe, ha egy Oracle adatbázist akar feltörni.

- Ha rendelkezik fiókkal az adatbázist kiszolgáló szerveren, futtasson egy hash-feltörő programot (például Ripper János), és próbálja feltörni a jelszófájlt. A hash fájl a különböző adatbázisokban különböző helyeken található.

- Programokat csak megbízható webhelyekről töltsön le. Használat előtt gondosan tanulmányozza a programokat.

3. módszer 3 -ból: Adatbázis hibák

1 Keresse meg a kihasználást. A Sectools.org immár tíz éve állítja össze a különböző védekezések listáját (beleértve a kizsákmányolásokat is). Programjaik jó hírnévvel rendelkeznek, és a rendszergazdák világszerte használják rendszereik védelmére. Nyissa meg a kihasználási listájukat (vagy keresse meg őket egy másik megbízható webhelyen), és keressen olyan programokat vagy szöveges fájlokat, amelyek behatolhatnak az adatbázisokba.

1 Keresse meg a kihasználást. A Sectools.org immár tíz éve állítja össze a különböző védekezések listáját (beleértve a kizsákmányolásokat is). Programjaik jó hírnévvel rendelkeznek, és a rendszergazdák világszerte használják rendszereik védelmére. Nyissa meg a kihasználási listájukat (vagy keresse meg őket egy másik megbízható webhelyen), és keressen olyan programokat vagy szöveges fájlokat, amelyek behatolhatnak az adatbázisokba. - Egy másik webhely a kihasználtságok listájával a www.exploit-db.com. Látogasson el a webhelyükre, és kattintson a "Keresés" linkre, majd keresse meg a feltörni kívánt adatbázist (például "oracle"). Írja be a captcha -t a megfelelő mezőbe, és kattintson a keresés gombra.

- Feltétlenül tanulmányozza a tesztelni kívánt kihasználásokat, hogy tudja, mit kell tennie, ha probléma merül fel.

2 Keresse meg a sérülékeny hálózatot a gondozással. A Wardriving vezetés (kerékpározás vagy gyaloglás) olyan területen, ahol a hálózati szkennelési szoftver engedélyezve van (például NetStumbler vagy Kismet), és nem biztonságos hálózatokat keres. Technikailag a gyülekezeti ügyintézés törvényes, de az illegális tevékenységek a netről, amelyeket a gyülekezeti vezetéssel találtak, nem.

2 Keresse meg a sérülékeny hálózatot a gondozással. A Wardriving vezetés (kerékpározás vagy gyaloglás) olyan területen, ahol a hálózati szkennelési szoftver engedélyezve van (például NetStumbler vagy Kismet), és nem biztonságos hálózatokat keres. Technikailag a gyülekezeti ügyintézés törvényes, de az illegális tevékenységek a netről, amelyeket a gyülekezeti vezetéssel találtak, nem.  3 Használja ki a sebezhető hálózat adatbázis -hiányosságát. Ha olyasmit tesz, amit nem szabadna, maradjon távol a weben. Csatlakozzon vezeték nélküli kapcsolaton keresztül az egyik nyílt hálózathoz, amelyet a gondozás során talált, és indítsa el a kiválasztott kihasználást.

3 Használja ki a sebezhető hálózat adatbázis -hiányosságát. Ha olyasmit tesz, amit nem szabadna, maradjon távol a weben. Csatlakozzon vezeték nélküli kapcsolaton keresztül az egyik nyílt hálózathoz, amelyet a gondozás során talált, és indítsa el a kiválasztott kihasználást.

Tippek

- A fontos adatokat mindig tűzfal mögött tárolja.

- Ügyeljen arra, hogy jelszóval védje vezeték nélküli hálózatát, hogy megakadályozza, hogy a felügyelők otthoni hálózatukat használják kihasználások indítására.

- Keressen más hackereket, és kérjen tőlük néhány tippet.Néha a hackerek munkájával kapcsolatos leghasznosabb ismeretek nem a közkincsben találhatók.

Figyelmeztetések

- Ismerje meg a hackelés törvényeit és következményeit az Ön országában.

- Soha ne próbáljon illegális hozzáférést szerezni a hálózathoz tartozó eszközökhöz.

- Valaki más adatbázisába való bejelentkezés illegális.