Tartalom

Tehát csak otthon vásárolt egy új számítógépet (nem üzleti célokra, vagy szerverként), és meg akarja védeni a vírusoktól és a rosszindulatú programoktól. Míg az adatvédelmi szempontok (beleértve a titkosítást, a jelszavakat és az anonimitást) szintén a védelem részét képezik, annak hatóköre elég tág ahhoz, hogy külön foglalkozzunk vele. Képzeld el, magán a tartalom 1/2-ét teszi ki lépésenként véd számítógép. Az adatok biztonsági mentése, töredezettségmentesítése és a rendszer-visszaállítási pontok problémái csak közvetetten kapcsolódnak egymáshoz. A biztonsági mentések révén az adatok hajlamosabbak ellopásra és ellopásra.

Ez a cikk feltételezi, hogy hálózatot (például Internetet) szeretne használni, fájlokat oszt meg USB flash meghajtón vagy számítógépen, amelyet sokan megosztanak. Ha kívül esik a fenti esetekben, az alábbi lépések többsége szükségtelenné válhat, mert a számítógép már védett.

Lépések

Válasszon egy operációs rendszert a biztonsági képességei és a sebezhetőségei alapján (a Linux híres arról, hogy nincsenek szabadon futó vírusai, az OpenBSD a biztonságra összpontosít). Tudja meg, hogy az operációs rendszer korlátozza-e a felhasználói fiókok számát, a fájlengedélyeket, és rendszeresen frissül-e. Győződjön meg róla, hogy számítógépén a legújabb operációs rendszer és szoftver fut, azáltal, hogy naprakészebbé teszi a biztonságosabb verziókat.

Válasszon webböngészőt a biztonság és a sebezhetőség alapján, mert a legtöbb rosszindulatú program egy webböngészőn keresztül jut be. Ki kell kapcsolnia a szkripteket is (a NoScript, a Privoxy és a Proxomitron szoftver képes erre). Független számítógépes biztonsági elemzők (például az Egyesült Államok US-CERT számítógépes sürgősségi készültségi csoportja) és a crackerek (hasonlóan a hackerekhez) szerint a Google Chrome minden eddiginél biztonságosabb böngésző. a homokozó funkcióról. Ezért a rossz fiúknak nehéz behatolni a rendszerbe, és rosszindulatú programokkal megfertőzni a böngészőt, ha a Google Chrome-ot használja.

A beállítás során meg kell használjon erős jelszavakat a felhasználói fiókhoz, az útválasztó hitelesítő adataihoz és így tovább. A hackerek szótárakat és durva erőszakos támadásokat használhatnak.

Használjon megbízható forrásokat. A szoftverekről (beleértve a vírusirtókat is) le kell töltenie ezeket megbízható forrás (softpedia, download, snapfiles, tucows, fileplanet, betanews, sourceforge) vagy adattár (Linux esetén).

Telepítse a víruskereső szoftvert (különösen, ha peer-to-peer hálózatot használ). A víruskereső szoftvereket rosszindulatú programok kezelésére tervezték, ideértve a vírusokat, a trójai / rootkit kártevőket, a billentyűparancsokat (a billentyűzet és egér műveleteit rögzítő programok) és a férgeket. Tudja meg, hogy a víruskereső szoftver valós idejű, igény szerinti vagy hozzáférési vizsgálatokat kínál-e. Ugyanakkor kutassa meg, hogy a szoftver heurisztikus technikákon alapul-e. Az Avast és az AVG nagyon jó ingyenes verziók. Választhat a kettő közül, majd letöltheti és beállíthatja az időszakos vizsgálatokat. Megjegyzés: A víruskereső szoftvert rendszeresen frissíteni kell.

Töltsön le és telepítsen kémprogram-elhárító szoftvert, mint például a Spybot Search and Destroy, a HijackThis vagy az Ad-teados, és rendszeresen ellenőrizze. Röviden: futtatnia kell olyan jó kémprogram- és kártevőirtó programokat, mint például a Spybot, mielőtt még az interneten gondolkodna. Számos webhely kiaknázza a Microsoft Explorer sebezhetőségét és sebezhetőségét, hogy rosszindulatú kódot vigyen be a számítógépbe a felhasználó tudta nélkül (már késő megismerni!).

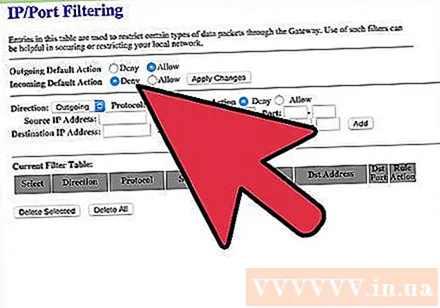

Töltse le és telepítse a tűzfalat. Választhat a ZoneAlarm vagy a Comodo tűzfal közül (a Kerio, a WinRoute és a Linux iptable-vel rendelkezik). Ha útválasztót használ, ez a folyamat egy további biztonsági réteget ad hozzá, hasonlóan a hardveres tűzfalhoz.

Zárjon be minden portot. A hackerek gyakran használják a port szkennelését. Ubuntu Linux rendszeren az összes port alapértelmezés szerint mindig zárva van.

Penetrációs teszt (Pentest). Kezdje a ping paranccsal, majd futtasson egy egyszerű vizsgálatot az Nmap eszközzel. A Backtrack Linux disztribúció szintén nagyon hasznos.

Fontolja meg a behatolásjelző szoftverek (HIDS) futtatását, mint például az OSSEC, a Tripwire vagy az rkhunter.

Ne felejtsd el a fizikai biztonság szempontját! Fontolja meg a lopáshoz / illetéktelen hozzáféréshez a Kensington-zár használatát. Ezenkívül kérjük, állítsa be a BIOS jelszavát, és akadályozza meg a számítógéphez vagy perifériákhoz (USB, CD-meghajtó stb.) Való hozzáférést. Külső merevlemezt vagy USB-t nem szabad a fontos adatok tárolására, mivel ezek könnyen sérülhetnek, elveszhetnek / ellophatók.

- A titkosítás hatékony lehet lopás ellen.Csak néhány fájl helyett legalább az összes felhasználói fiókot titkosítania kell. Bár hatással lehet a teljesítményre, elengedhetetlen. A Truecrypt Windows, OS X és Linux rendszereken működik, míg a FreeOTFE Windows és Linux rendszerekhez készült. A fenti Rendszerbeállítások biztonsága részben OS X (10.3-as vagy újabb verzió), kattintson a FileVault-ra (ez néhány perctől óráig eltarthat). Tovább Linux Az Ubuntu (9.04 és újabb) a 6/5-ös lépésében ki kell választania a "Jelszó megkövetelése a saját mappám bejelentkezéséhez és visszafejtéséhez" lehetőséget (Jelszó szükséges a belépéshez és az otthoni könyvtár visszafejtéséhez). Ez a folyamat az "ecryptfs" csomagot használja.

Tanács

- Megjegyzés: rendszeresen frissítenie kell a víruskereső programot.

- A legtöbb esetben a számítógép legfontosabb tényezője a felhasználó. A számítógépek az emberektől függenek; ha fertőzött szoftvert futtat, vagy nem telepíti időben a biztonsági frissítéseket, akkor a rendszert akarat érintett.

- Fontolja meg a homály vagy a tervezés révén történő biztonságot.

- Egyes vírusok blokkolják az operációs rendszer hozzáférését a fertőzött fájlhoz egy vírusirtó programhoz. Ezekben az esetekben a rendszert alacsony szintű szakértői ellenőrzésnek és eltávolításnak kell alávetni.

- Hivatkozhat a HackerHighSchool angol tanfolyamaira.

- A Security Now egy rendkívül népszerű podcast.

- A Windows operációs rendszerek általában frissítést igényelnek a Windows / Microsoft Update segítségével. A Microsoft már nem hoz létre frissítéseket a Windows XP és korábbi verzióihoz. Ha ezeket az operációs rendszereket használja, a rendszer nem képes futtatni bizonyos szoftvereket. Ezen a ponton a legjobb módszer az operációs rendszer frissítése, cseréje vagy új számítógép vásárlása.

Figyelem

- Ha az adatokat meg kell semmisíteni az illetéktelen hozzáférés megakadályozása érdekében, akkor nem bölcs dolog, ha több teljes biztonsági másolatot készít az ilyen típusú adatokról.

- Ha titkosítja adatait, GYŐZŐDjön meg arról, hogy ne felejtse el a titkosítási kulcsot. Ha elfelejti ezt a kulcsot, fennáll annak a kockázata, hogy ÖSSZES adatot elveszít.

- Győződjön meg arról, hogy a számítógép rendelkezik beépített tűzfallal.

- Szoftvert csak jó hírű forrásokból töltsön le.

- A víruskereső szoftver nem mindig hatékony. Ne csak telepítse az antivírust, és ne felejtse el a védelmet.