Szerző:

Mark Sanchez

A Teremtés Dátuma:

28 Január 2021

Frissítés Dátuma:

1 Július 2024

Tartalom

1 Válassza le a számítógépet az internetről. Tegye ezt, ha úgy gondolja, hogy valaki más is hozzáférhet ehhez. Válassza le az Ethernet-kábeleket és a Wi-Fi-kapcsolatot.- Az aktív jogosulatlan hozzáférés legnyilvánvalóbb jelei a kurzor mozgatása, programok indítása vagy fájlok törlése az Ön részvétele nélkül. Azonban nem minden előugró ablak riaszthat - sok program automatikus frissítési folyamata során is megjelennek.

- A lassú internetkapcsolat vagy az ismeretlen programok nem feltétlenül az illetéktelen hozzáférés következményei.

2 Ellenőrizze a legutóbb megnyitott fájlok és programok listáját. Mind a Windows számítógépeken, mind a Mac számítógépeken könnyen látható, hogy mely fájlokat nyitották meg utoljára, és mely programokat használtak nemrég. Ha ezek a listák ismeretlen objektumokat tartalmaznak, lehetséges, hogy valaki hozzáfér a számítógépéhez. Így ellenőrizheti:

2 Ellenőrizze a legutóbb megnyitott fájlok és programok listáját. Mind a Windows számítógépeken, mind a Mac számítógépeken könnyen látható, hogy mely fájlokat nyitották meg utoljára, és mely programokat használtak nemrég. Ha ezek a listák ismeretlen objektumokat tartalmaznak, lehetséges, hogy valaki hozzáfér a számítógépéhez. Így ellenőrizheti: - Windows: A nemrég megnyitott fájlok megtekintéséhez nyomja meg a Windows + E billentyűkombinációt a File Explorer megnyitásához. A főpanel alján jelölje be a „Legutóbbi fájlok” lehetőséget, hogy megtudja, van -e köztük valami, amit Ön nem nyitott meg. A legutóbbi dokumentumok listáját a Start menü tetején is megtekintheti.

- Mac: Kattintson az Apple menüre a képernyő bal felső sarkában, és válassza a Legutóbbi lehetőséget. Ezután kattintson az Alkalmazások (a legutóbb használt programok listájához), a Dokumentumok (a fájlok listája) vagy a Kiszolgálók (törölt fájlok listája) lehetőségre kimenő kapcsolatok).

3 Indítsa el a Feladatkezelőt vagy a Rendszerfigyelőt. Ezekkel a segédprogramokkal azonosíthatja az aktív folyamatokat.

3 Indítsa el a Feladatkezelőt vagy a Rendszerfigyelőt. Ezekkel a segédprogramokkal azonosíthatja az aktív folyamatokat. - Windows rendszeren nyomja meg a Ctrl + Shift + Esc billentyűkombinációt.

- Mac OS rendszeren nyissa meg az Applications mappát, kattintson duplán a Utilities (Segédprogramok) elemre, majd kattintson duplán a System Monitor elemre.

4 A futó programok listájában keresse meg a távoli eléréshez szükséges programokat. Keresse meg az ismeretlen vagy gyanús programokat is ebben a listában. Íme néhány népszerű távoli hozzáférésű szoftver, amely a felhasználó tudta nélkül telepíthető:

4 A futó programok listájában keresse meg a távoli eléréshez szükséges programokat. Keresse meg az ismeretlen vagy gyanús programokat is ebben a listában. Íme néhány népszerű távoli hozzáférésű szoftver, amely a felhasználó tudta nélkül telepíthető: - VNC, RealVNC, TightVNC, UltraVNC, LogMeIn, GoToMyPC, TeamViewer.

- Keressen ismeretlen vagy gyanús programokat is. Ha nem ismeri ennek vagy annak az aktív folyamatnak a célját, keressen információt erről az interneten.

5 Vegye figyelembe a szokatlanul magas CPU -kihasználtságot. Megjelenik a Feladatkezelőben vagy a Rendszerfigyelőben. A magas processzorkihasználás normális, és nem jelent veszélyeztetett számítógépet, de ha ez akkor fordul elő, amikor senki sem használja a számítógépet, akkor valószínűleg sok folyamat fut a háttérben, ami nagyon gyanús. Ne feledje, hogy a magas CPU -kihasználtság egyszerűen háttér -rendszerfrissítéseket vagy nagyméretű fájlletöltéseket jelenthet (amelyeket esetleg elfelejtett).

5 Vegye figyelembe a szokatlanul magas CPU -kihasználtságot. Megjelenik a Feladatkezelőben vagy a Rendszerfigyelőben. A magas processzorkihasználás normális, és nem jelent veszélyeztetett számítógépet, de ha ez akkor fordul elő, amikor senki sem használja a számítógépet, akkor valószínűleg sok folyamat fut a háttérben, ami nagyon gyanús. Ne feledje, hogy a magas CPU -kihasználtság egyszerűen háttér -rendszerfrissítéseket vagy nagyméretű fájlletöltéseket jelenthet (amelyeket esetleg elfelejtett).  6 Vizsgálja meg számítógépét vírusok és rosszindulatú programok ellen. Ha Windows 10 rendszere van, használhatja a beépített szkennelési eszközöket: Beállítások > Frissítések és biztonság > Windows biztonság... A Mac felhasználók információkat találhatnak a Mac szkennelési eszközök használatáról.

6 Vizsgálja meg számítógépét vírusok és rosszindulatú programok ellen. Ha Windows 10 rendszere van, használhatja a beépített szkennelési eszközöket: Beállítások > Frissítések és biztonság > Windows biztonság... A Mac felhasználók információkat találhatnak a Mac szkennelési eszközök használatáról. - Ha számítógépe nem rendelkezik víruskereső szoftverrel, töltse le a telepítőt egy másik számítógépre, és másolja át a számítógépére USB -meghajtó segítségével. Telepítse a víruskeresőt, és ellenőrizze a rendszert.

- Az egyik ingyenes és könnyen használható kártevő-szkenner mind a Windows, mind a Mac számára a Malwarebytes Anti-Malware. Letölthető a https://www.malwarebytes.com webhelyről.

7 Karanténba helyezi az észlelt rosszindulatú programot. Ha a víruskereső vagy a rosszindulatú programok vizsgálata gyanús tárgyakat talál, helyezze őket karanténba, hogy azok ne károsítsák a rendszert.

7 Karanténba helyezi az észlelt rosszindulatú programot. Ha a víruskereső vagy a rosszindulatú programok vizsgálata gyanús tárgyakat talál, helyezze őket karanténba, hogy azok ne károsítsák a rendszert.  8 Töltse le és futtassa a Malwarebytes Anti-Rootkit bétaverziót. Ez a program ingyenesen letölthető a webhelyről malwarebytes.org/antirootkit/... Az Anti-Rootkit Beta észleli és eltávolítja a rootkiteket, amelyek rosszindulatú programok, amelyek lehetővé teszik a támadó számára, hogy megszerezze a lábát a rendszerben, és elrejtse a beszivárgás nyomát. A teljes rendszervizsgálat eltart egy ideig.

8 Töltse le és futtassa a Malwarebytes Anti-Rootkit bétaverziót. Ez a program ingyenesen letölthető a webhelyről malwarebytes.org/antirootkit/... Az Anti-Rootkit Beta észleli és eltávolítja a rootkiteket, amelyek rosszindulatú programok, amelyek lehetővé teszik a támadó számára, hogy megszerezze a lábát a rendszerben, és elrejtse a beszivárgás nyomát. A teljes rendszervizsgálat eltart egy ideig.  9 Figyelje számítógépének viselkedését a rosszindulatú programok eltávolítása után. Még akkor is, ha a víruskereső és / vagy más program rosszindulatú programokat talált és távolított el, figyelje a számítógép viselkedését, és állapítsa meg, hogy vannak -e rejtett rosszindulatú programok.

9 Figyelje számítógépének viselkedését a rosszindulatú programok eltávolítása után. Még akkor is, ha a víruskereső és / vagy más program rosszindulatú programokat talált és távolított el, figyelje a számítógép viselkedését, és állapítsa meg, hogy vannak -e rejtett rosszindulatú programok.  10 Változtassa meg az összes jelszót. Ha a számítógép sérült, akkor nagy valószínűséggel a támadó keylogger segítségével szerezte meg jelszavait. Ebben az esetben módosítsa a különböző fiókok jelszavait. Ne használja ugyanazt a jelszót különböző webhelyekhez vagy szolgáltatásokhoz.

10 Változtassa meg az összes jelszót. Ha a számítógép sérült, akkor nagy valószínűséggel a támadó keylogger segítségével szerezte meg jelszavait. Ebben az esetben módosítsa a különböző fiókok jelszavait. Ne használja ugyanazt a jelszót különböző webhelyekhez vagy szolgáltatásokhoz.  11 Kijelentkezés az összes fiókból. Tegye ezt jelszó megváltoztatása után. Jelentkezzen ki a fiókokból minden olyan eszközön, amelyen ezeket a fiókokat használja. Ebben az esetben a támadó nem tudja használni a régi jelszavakat.

11 Kijelentkezés az összes fiókból. Tegye ezt jelszó megváltoztatása után. Jelentkezzen ki a fiókokból minden olyan eszközön, amelyen ezeket a fiókokat használja. Ebben az esetben a támadó nem tudja használni a régi jelszavakat.  12 Telepítse újra az operációs rendszert, ha nem tudja letiltani az illetéktelen hozzáférést a számítógépéhez. Ez az egyetlen megbízható módja annak, hogy megakadályozzuk a behatolást, és megszabaduljunk minden rosszindulatú fájltól. A rendszer újratelepítése előtt készítsen biztonsági másolatot a fontos adatokról, mivel a rendszer újratelepítési folyamata minden információt töröl.

12 Telepítse újra az operációs rendszert, ha nem tudja letiltani az illetéktelen hozzáférést a számítógépéhez. Ez az egyetlen megbízható módja annak, hogy megakadályozzuk a behatolást, és megszabaduljunk minden rosszindulatú fájltól. A rendszer újratelepítése előtt készítsen biztonsági másolatot a fontos adatokról, mivel a rendszer újratelepítési folyamata minden információt töröl. - Az adatok biztonsági mentésekor ellenőrizze az egyes fájlokat, mert fennáll annak a veszélye, hogy a régi fájlok az újratelepített rendszer fertőzéséhez vezetnek.

- Olvassa el ezt a cikket, ha további információra van szüksége a Windows vagy a Mac OS rendszer újratelepítéséről.

2/2. Rész: Az illetéktelen hozzáférés megakadályozása

1 Állítsa be a víruskereső szoftver automatikus frissítéseit. A modern víruskereső felismeri a rosszindulatú programokat, mielőtt azok a számítógépre kerülnének. A Windowshoz Windows Defender tartozik, amely egy nagyon jó víruskereső, amely a háttérben fut és frissül. Letölthet egy kiváló és ingyenes víruskeresőt is, például BitDefender, Avast! vagy AVG. Ne feledje, hogy csak egy víruskereső program telepíthető a számítógépre.

1 Állítsa be a víruskereső szoftver automatikus frissítéseit. A modern víruskereső felismeri a rosszindulatú programokat, mielőtt azok a számítógépre kerülnének. A Windowshoz Windows Defender tartozik, amely egy nagyon jó víruskereső, amely a háttérben fut és frissül. Letölthet egy kiváló és ingyenes víruskeresőt is, például BitDefender, Avast! vagy AVG. Ne feledje, hogy csak egy víruskereső program telepíthető a számítógépre. - A Windows Defender engedélyezésével kapcsolatos további információkért olvassa el ezt a cikket.

- A víruskereső szoftver telepítéséről (ebben az esetben a Windows Defender automatikusan kikapcsol) olvassa el ezt a cikket.

2 Konfigurálja a tűzfalat. Hacsak nem Ön a szerver tulajdonosa vagy távoli hozzáférésű programot futtat, nincs szükség a portok nyitva tartására. A legtöbb nyitott portot igénylő program UPnP -t használ, ami azt jelenti, hogy a portokat szükség szerint nyitják és zárják. A rendszer fő sérülékenysége a folyamatosan nyitott portok.

2 Konfigurálja a tűzfalat. Hacsak nem Ön a szerver tulajdonosa vagy távoli hozzáférésű programot futtat, nincs szükség a portok nyitva tartására. A legtöbb nyitott portot igénylő program UPnP -t használ, ami azt jelenti, hogy a portokat szükség szerint nyitják és zárják. A rendszer fő sérülékenysége a folyamatosan nyitott portok. - Olvassa el ezt a cikket, majd ellenőrizze, hogy minden port le van -e zárva (kivéve, ha Ön a szerver tulajdonosa).

3 Legyen óvatos az e -mail mellékletekkel. Ezek a vírusok és kártevők terjedésének legnépszerűbb módja. Nyissa meg az Ön által ismert személyek leveleinek mellékleteit, és ebben az esetben is jobb, ha kapcsolatba lép a feladóval, és tisztázza, hogy küldött -e mellékleteket. Ha a feladó számítógépe megfertőződött, a rosszindulatú programot az ő tudta nélkül küldik ki.

3 Legyen óvatos az e -mail mellékletekkel. Ezek a vírusok és kártevők terjedésének legnépszerűbb módja. Nyissa meg az Ön által ismert személyek leveleinek mellékleteit, és ebben az esetben is jobb, ha kapcsolatba lép a feladóval, és tisztázza, hogy küldött -e mellékleteket. Ha a feladó számítógépe megfertőződött, a rosszindulatú programot az ő tudta nélkül küldik ki.  4 Állítson be erős jelszavakat. Minden biztonságos fióknak vagy programnak egyedi és erős jelszóval kell rendelkeznie. Ebben az esetben a támadó nem tudja használni az egyik fiók jelszavát, hogy feltörjön egy másik fiókot. Az interneten információkat talál a jelszókezelő használatáról.

4 Állítson be erős jelszavakat. Minden biztonságos fióknak vagy programnak egyedi és erős jelszóval kell rendelkeznie. Ebben az esetben a támadó nem tudja használni az egyik fiók jelszavát, hogy feltörjön egy másik fiókot. Az interneten információkat talál a jelszókezelő használatáról.  5 Ne használjon ingyenes Wi-Fi hotspotokat. Az ilyen hálózatok nem biztonságosak, mert nem tudhatja, hogy valaki figyeli -e a be- és kimenő forgalmat. A forgalom figyelésével a támadó hozzáférhet a böngészőhöz vagy a fontosabb folyamatokhoz. A rendszer biztonságának megőrzése érdekében, miközben csatlakozik az ingyenes vezeték nélküli hálózathoz, használjon forgalmat titkosító VPN -szolgáltatást.

5 Ne használjon ingyenes Wi-Fi hotspotokat. Az ilyen hálózatok nem biztonságosak, mert nem tudhatja, hogy valaki figyeli -e a be- és kimenő forgalmat. A forgalom figyelésével a támadó hozzáférhet a böngészőhöz vagy a fontosabb folyamatokhoz. A rendszer biztonságának megőrzése érdekében, miközben csatlakozik az ingyenes vezeték nélküli hálózathoz, használjon forgalmat titkosító VPN -szolgáltatást. - Ebből a cikkből megtudhatja, hogyan csatlakozhat VPN -szolgáltatáshoz.

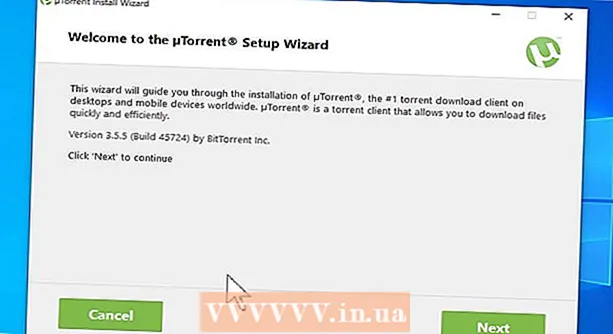

6 Legyen óvatos az internetről letöltött programokkal. Az interneten számos ingyenes program tartalmaz további és gyakran szükségtelen szoftvereket. Ezért bármely program telepítése során válasszon egyedi telepítést a felesleges szoftverek elvetéséhez. Továbbá ne töltsön le "kalóz" (engedély nélküli) szoftvert, mert rosszindulatú kódot tartalmazhat.

6 Legyen óvatos az internetről letöltött programokkal. Az interneten számos ingyenes program tartalmaz további és gyakran szükségtelen szoftvereket. Ezért bármely program telepítése során válasszon egyedi telepítést a felesleges szoftverek elvetéséhez. Továbbá ne töltsön le "kalóz" (engedély nélküli) szoftvert, mert rosszindulatú kódot tartalmazhat.

Tippek

- Ne feledje, hogy a számítógép néha felébredhet a frissítések telepítésére. Sok modern számítógép úgy van beállítva, hogy automatikusan telepítse a frissítéseket, általában éjszaka, amikor a számítógép nincs használatban. Ha úgy tűnik, hogy a számítógép magától bekapcsol, ha nem érinti meg, akkor valószínűleg felébred a frissítések letöltésére.

- Annak valószínűsége, hogy valaki távoli hozzáférést kapott a számítógépéhez, megvan, de nagyon kicsi. Tehet lépéseket az invázió megelőzésére.